Умные четки для молитв оказались недостаточно ...

🕑 19.10.2019 Общее 👀 66 просмотров

Дорога к спасению в наше время вымощена проблемами кибербезопасности. Не так давно мы рассказывали вам об умных четках за $110, при помощи которых Ватикан планирует приучить к молитвам молодое поколение. Они были представлены в среду, но уже в четверг один из исследователей безопасности обнаружил серьезную уязвимость в приложении eRosary «Click to Pray», которое синхронизирует духовный девайс с серверами Всемирной молитвенной сети Папы Римского, отвечающих за сохранение результатов пользователей и предоставление ежедневных молитв.

Брешь в безопасности святого гаджета

Наверное, самым главным недостатком IoT-устройств является то, что они часто бывают недостаточно защищены от взлома, слежки и прочего. Французский исследователь безопасности Батист Роберт обнаружил уязвимость в приложении Ватикана в течение всего 15 минут! «Эта уязвимость очень серьезна, поскольку позволяет злоумышленнику захватить учетную запись жертвы и получить его личную информацию, зная только его адрес электронной почты. Больше ничего не потребуется», - говорится в сообщении Роберта.

Ватикан пока отказывается комментировать ситуацию, однако Роберт говорит, что сразу же связался с Ватиканом (в среду), объяснил проблему и теперь данная уязвимость уже устранена.

Механика работы уязвимости

Данная уязвимость работает из-за того, как приложение обрабатывает учетные данные для входа. Когда вы регистрируетесь в приложении «Click to Pray», вы регистрируетесь по электронной почте, а вместо установки пароля приложение отправляет PIN-код в ваш почтовый ящик. Вы входите в систему, как это каждый раз. До исправления приложение отправляло запросы на свой сервер для отправки вам четырехзначного PIN-кода. Проблема заключалась в том, что сам PIN-код был также отправлен по сети. Любой, кто анализирует сетевой трафик, мог увидеть ответ с отправленным PIN-кодом.

Последствия взлома

Роберт продемонстрировал эту уязвимость с помощью учетной записи, которая была создана специально для эксперимента. Каждый раз, когда он получал доступ к этой учетной записи, жертва взлома автоматически выходила из системы. Он также отправил электронное письмо с новым PIN-кодом, который жертва не запрашивала. Получив доступ, Роберт получил доступ ко всем данным учетной записи: пол, рост, вес, день рождения, количество пройденных шагов, время на молитвы, и даже фотографию. Он также полностью удалил данную учетную запись и тут же смог получить доступ ко второй учетной записи, которая была создана сразу после удаления предыдущей.

Источник: cnet.com

Дата публикации: 19.10.2019

>>>Ссылка для отзывов и предложений<<<

Ещё новости с тэгом Общее

Что такое землетрясение, каковы причины его возникновения и их последствия?

Что такое землетрясение, каковы причины его возникновения и их последствия? 🕑 07.02.2023 Общее Происшествия 👀 441 просмотров

Заброшенный вокзал, расписанный народными художественными узорами в Венгрии

Заброшенный вокзал, расписанный народными художественными узорами в Венгрии 🕑 07.02.2023 Общее Фотоподборки 👀 323 просмотров

Антиправительственный митинг в Москве 10 марта 1991 года

Антиправительственный митинг в Москве 10 марта 1991 года 🕑 07.02.2023 Общее Фоторепортажи Места События 👀 2892 просмотров

Фото-загадка: Какие символы зашифровали на этикетке зимней «Кока-колы»

Фото-загадка: Какие символы зашифровали на этикетке зимней «Кока-колы» 🕑 07.02.2023 Общее Интересное 👀 637 просмотров

Перевал через Альпы и «бесконечное» шоссе: 5 опасных, но захватывающих путей

Перевал через Альпы и «бесконечное» шоссе: 5 опасных, но захватывающих путей 🕑 07.02.2023 Общее Мир Страны Города 👀 457 просмотров

От Lamborghini до Mitsubishi: производители автомобилей, которые делают трактора не хуже спорткаров

От Lamborghini до Mitsubishi: производители автомобилей, которые делают трактора не хуже спорткаров 🕑 06.02.2023 Общее Автомир 👀 250 просмотров

Совет хозяйкам: никогда больше не развешивайте мокрые вещи на сушилки и радиаторы в квартире

Совет хозяйкам: никогда больше не развешивайте мокрые вещи на сушилки и радиаторы в квартире 🕑 03.02.2023 Общее Интересное 👀 342 просмотров

Моя правда самая правдивая: эта история произошла на суде

Моя правда самая правдивая: эта история произошла на суде 🕑 03.02.2023 Общее Истории Рассказы Анекдоты 👀 304 просмотров

Как немцы поступили с миллионами касок вермахта, оставшимися после войны

Как немцы поступили с миллионами касок вермахта, оставшимися после войны 🕑 29.01.2023 Общее История 👀 422 просмотров

«Миротворец»: что собой представляет и на что способен самый культовый револьвер Дикого Запада

«Миротворец»: что собой представляет и на что способен самый культовый револьвер Дикого Запада 🕑 26.01.2023 Общее США 👀 594 просмотров

Почему Америка и Европа такие богатые и откуда у них столько денег

Почему Америка и Европа такие богатые и откуда у них столько денег 🕑 19.01.2023 Общее Интересное 👀 1607 просмотров

Популярное 2 недели

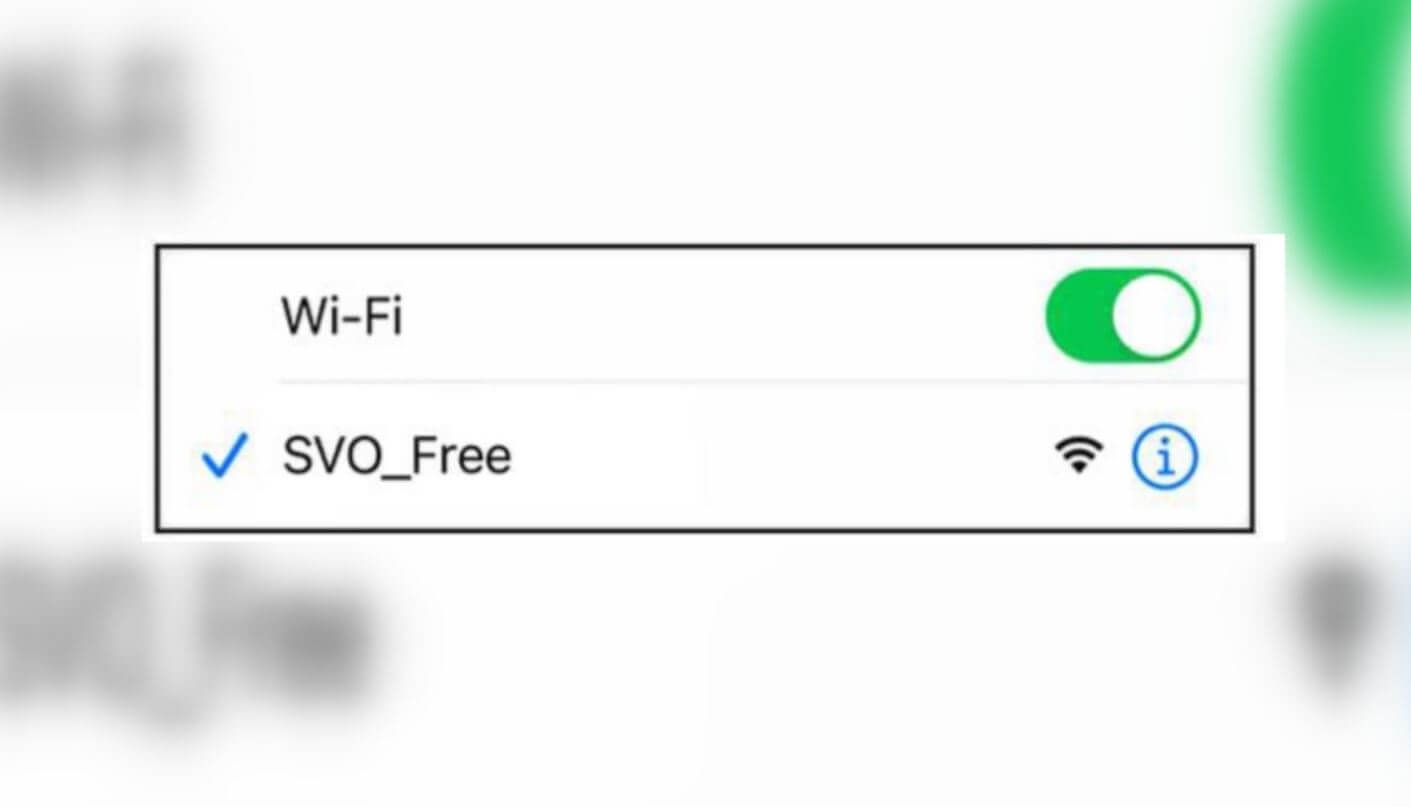

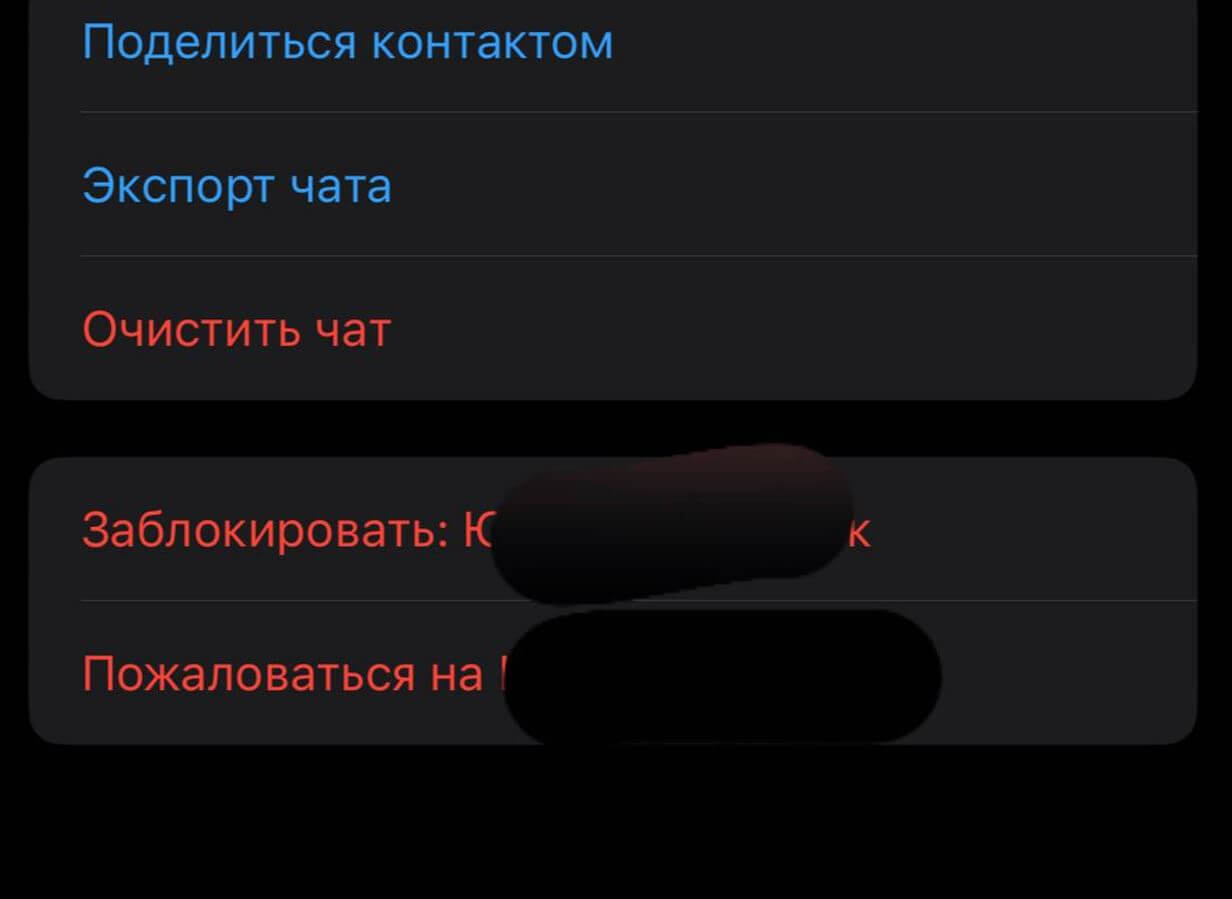

Как запретить писать в Ватсап и заблокировать спам-сообщения

Как запретить писать в Ватсап и заблокировать спам-сообщения 🕑 09.04.2024 Apple Советы Трюки Обзоры Приложений Для IOS Mac Работе Социальные Сети 👀 137 просмотров

Прогноз на неделю 8 — 14 апреля по дате рождения

Прогноз на неделю 8 — 14 апреля по дате рождения 🕑 08.04.2024 Развлечения Гороскопы Гороскоп 👀 96 просмотров

Орбакайте спешно уехала из США после скандала вокруг ее концертов

Орбакайте спешно уехала из США после скандала вокруг ее концертов 🕑 08.04.2024 Развлечения Звезды Новости 👀 129 просмотров

8 апреля — День российской анимации

8 апреля — День российской анимации 🕑 07.04.2024 Развлечения Яркое Детство Календарь 👀 157 просмотров

Впалые щеки, торчащие кости: от прежней Загитовой не осталось и следа

Впалые щеки, торчащие кости: от прежней Загитовой не осталось и следа 🕑 06.04.2024 Развлечения Звезды Новости 👀 85 просмотров

«Забрали, чтобы сжечь»: соседка звезды «Дома-2» раскрыла страшную причину ее смерти

«Забрали, чтобы сжечь»: соседка звезды «Дома-2» раскрыла страшную причину ее смерти 🕑 06.04.2024 Развлечения Звезды Новости 👀 143 просмотров

Юлия Такшина раскрыла секрет своего гардероба — все вещи модные, а тратиться не нужно

Юлия Такшина раскрыла секрет своего гардероба — все вещи модные, а тратиться не нужно 🕑 06.04.2024 Развлечения Звезды Новости 👀 124 просмотров

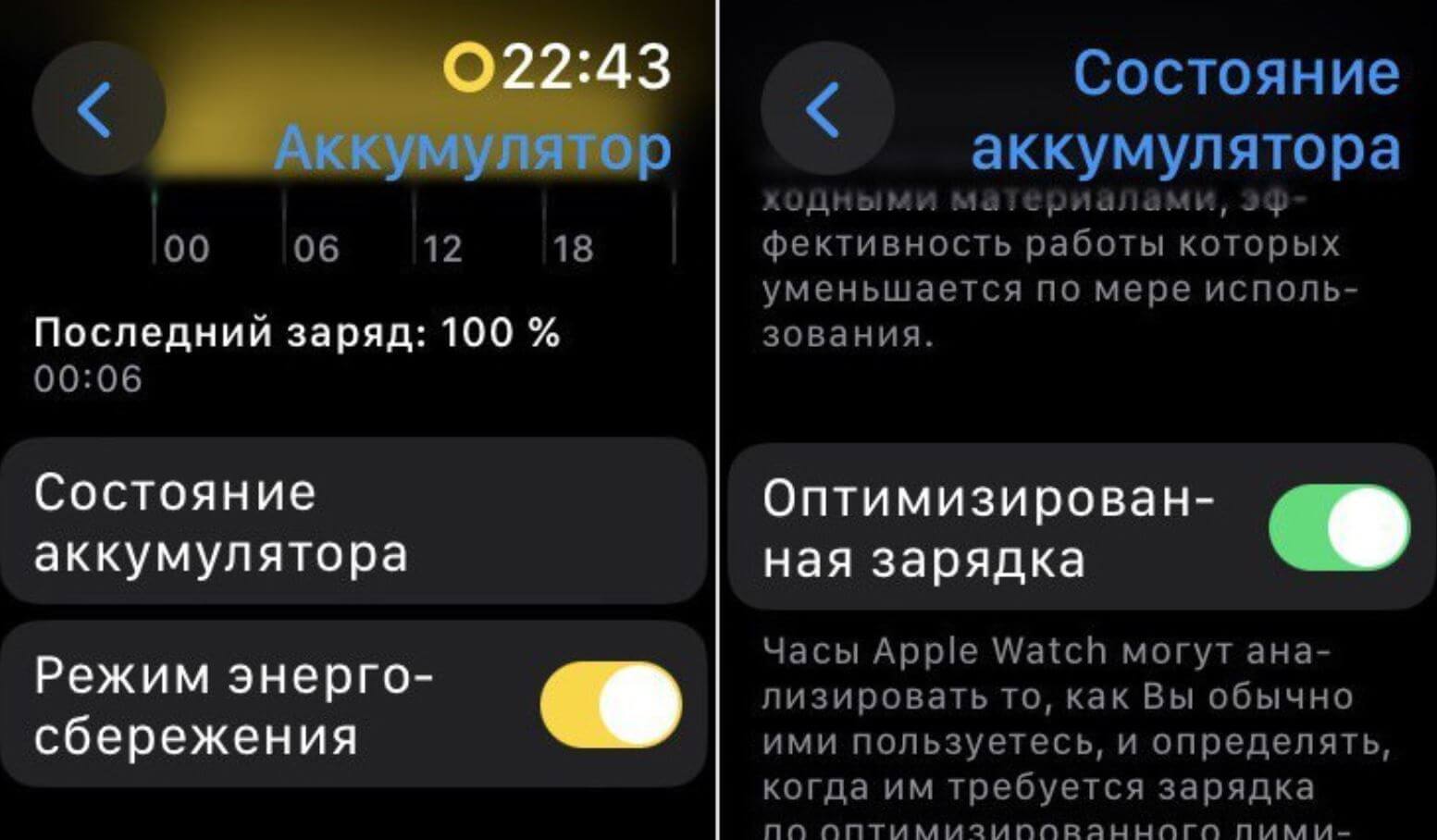

Как продлить срок службы аккумулятора Apple Watch

Как продлить срок службы аккумулятора Apple Watch 🕑 06.04.2024 Apple Советы Трюки Watch Ремонт IPhone Работе 👀 94 просмотров

«Может себе позволить»: Подольской приходится оправдываться за некрасивые привычки Преснякова

«Может себе позволить»: Подольской приходится оправдываться за некрасивые привычки Преснякова 🕑 06.04.2024 Развлечения Звезды Новости 👀 144 просмотров

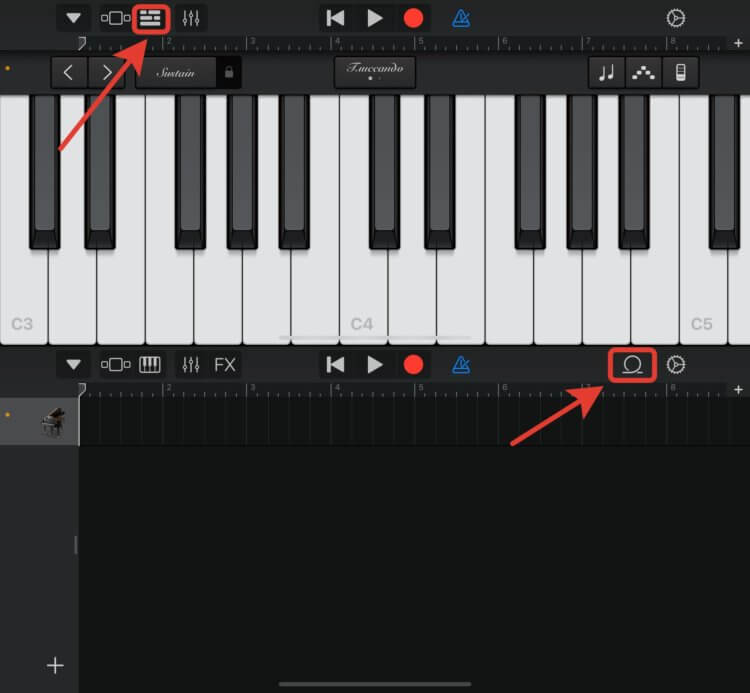

Как создать свой рингтон на iPhone без компьютера

Как создать свой рингтон на iPhone без компьютера 🕑 05.04.2024 Apple Интересное Про Музыкальные Приложения Для IPhone Смартфоны Советы Работе 👀 115 просмотров

Хорошие смартфоны до 10000 рублей, за которые не будет стыдно в 2024 году

Хорошие смартфоны до 10000 рублей, за которые не будет стыдно в 2024 году 🕑 05.04.2024 Android Смартфоны Китайские Гаджеты Распродажа АлиЭкспресс 👀 151 просмотров

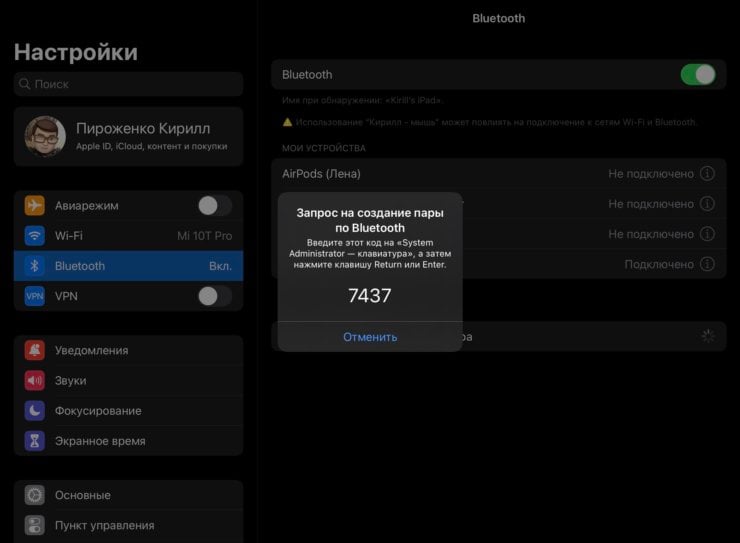

Как подключить и настроить внешнюю клавиатуру на iPad

Как подключить и настроить внешнюю клавиатуру на iPad 🕑 05.04.2024 Apple Советы Трюки Операционные Системы Планшеты Работе 👀 99 просмотров